- Que ferait l’utilisateur ? — 97 choses à savoir quand on est un programmeur

- Réconfigurer ses touches pour le markdown et la programmation

Bonjour,

Ceci est un court billet pour présenter l’installation de l’authentification à deux facteurs pour Discord sous Linux. En ligne de commande bien-sûr. Le pré-requis de ce billet est d’avoir Discord installé sur un système Unix ou BSD.

Pour commencer, je ne vais pas présentez 2FA, mais un rappel rapide s’impose. Le principe est de vérifier l’identité de deux manières distinctes. Il est donc important de ne pas stocker le mot de passe et la clé sur le même support !

Ceci étant dit, nous pouvons commencer. Tout d’abord, nous allons avoir besoin de oathtool qui est là boite à outils permettant la gestion des mots de passe à usage unique.

L’installation se fait depuis votre gestionnaire de paquets, le paquet étant généralement nommé oath-toolkit :

ArchLinux

$ pacman -S oath-toolkit

Debian

$ apt install oath-toolkit

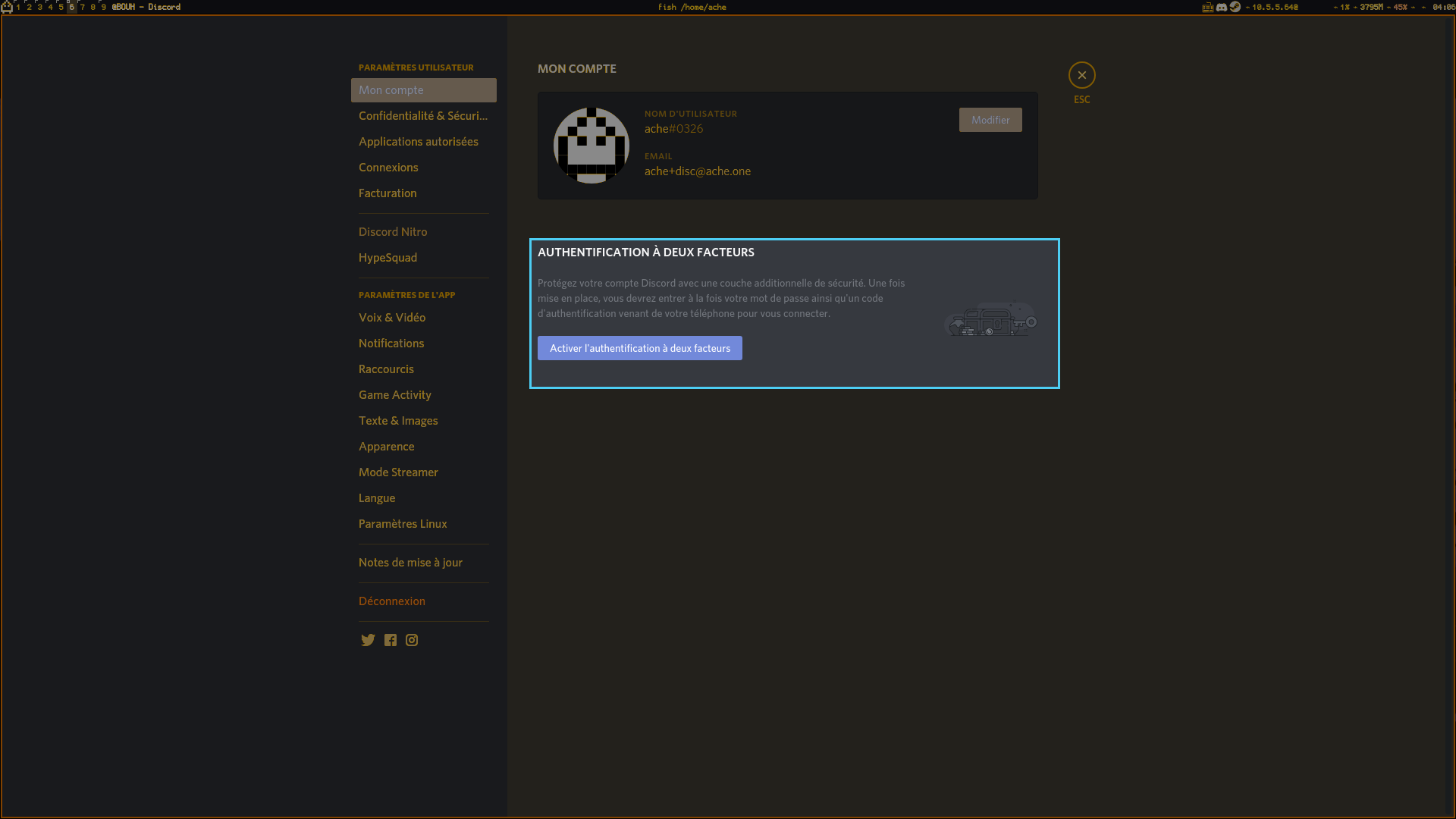

De retour dans discord. Allez dans les « Paramètres utilisateurs » dans l’onglet « Mon compte ».

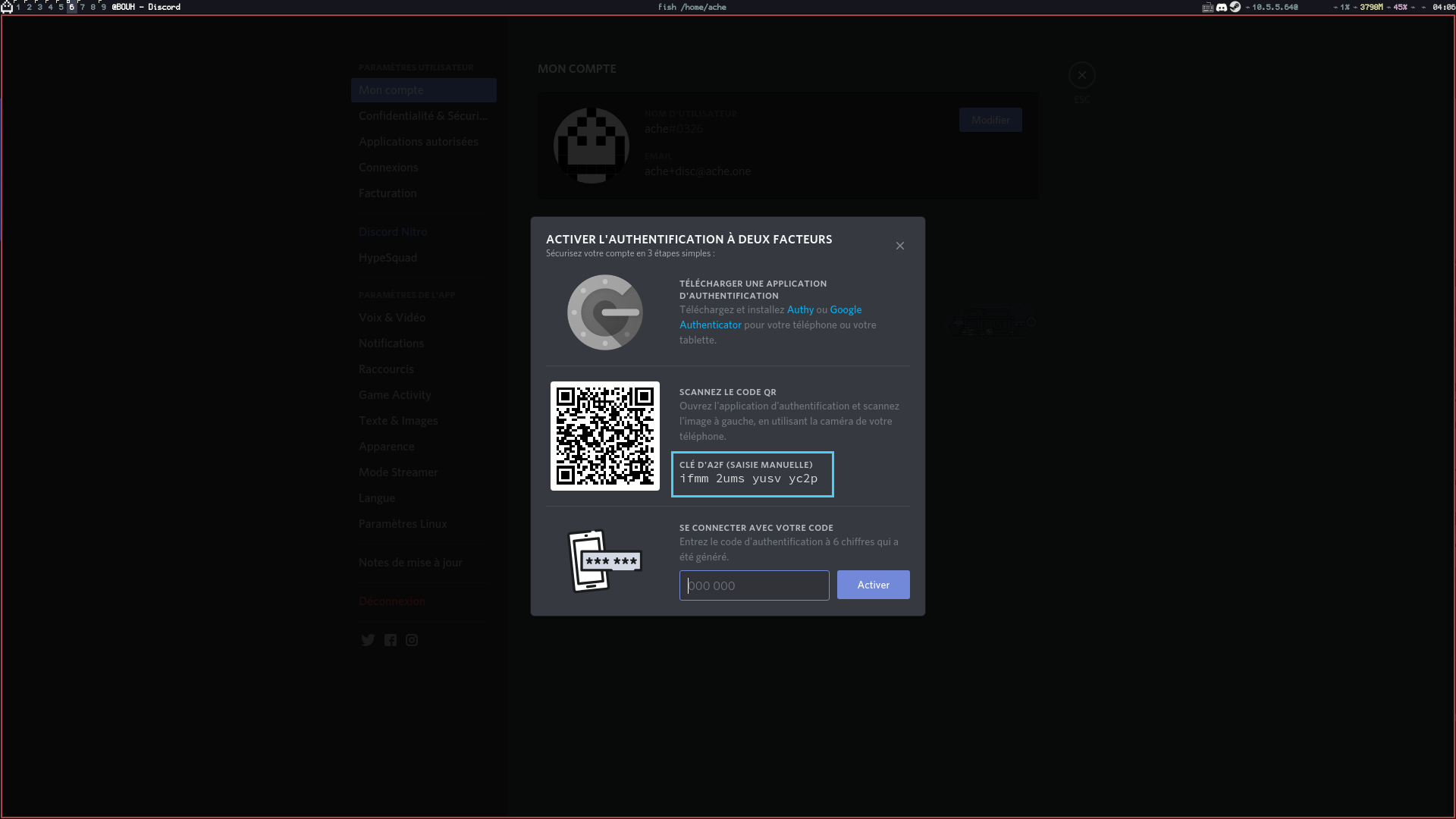

Activez l’authentification à deux facteurs et copier la clé manuelle. Cette clé est la seed (graine) de 2FA. Il va falloir là sauvegarder dans un fichier. Les espaces ne sont là que pour nous aider à la noter, vous pouvez les retirer ou les laisser, peu importe.

$ echo ifmm2umsyusvyc2p > discord.key

Désormais, tout est prêt pour activer l’authentification à deux facteurs. Dans le terminal, on peut désormais utiliser oathtool pour valider l’utilisation de 2FA.

04:20:39 > ~ > $ oathtool --totp -b ( cat discord.key ) -w 5

735797

944840

400439

330473

907648

Ainsi, oathtool nous a généré les 5 prochains codes d’authentification valident chacun sur une période de 30s (information à vérifier).

Il ne reste plus qu’à rentrer le premier code dans l’interface Discord. Si par malheur vous avez mis trop de temps et que ce code n’est plus valide, vous pouvez utiliser le suivant. Discord vous félicite, vous avez mis en place la sécurité ultime ! 🎉

Désormais, vous devrez entrer un code généré par oathtool à chaque connexion.

Pour que 2FA fonctionne il faut que l’heure de votre ordinateur soit la même que celle des serveurs (à quelques secondes près bien-sûr). Pour cela, je conseil l’utilisation de NTP pour synchroniser votre horloge avec une horloge de référence.

Une dernière chose. Une bonne pratique est de sauvegarder les « Codes de dernier recours » dans un fichier. Et de les archiver sur un support externe et sûr différent de là où vous gardez la clé, il serait bête de perdre la clé et les « codes de dernier recours » en même temps.

Sachez que Discord n’est pas la seule application à utiliser le standard 2FA et que oathtool permet également de mettre en place une authentification à deux facteurs sur d’autres services comme par exemple SSH.

Au revoir \o

Discord, 2FA et PC

Discord, 2FA et PC